sqlmap是一款专业开源的SQL注入渗透测试工具,这款软件可以支持多种不同类型的数据库。我们的用户只需要使用sqlmap汉化版来对数据库进行扫描,从而帮助用户寻找到数据库的隐藏漏洞。而且这款软件还可以对数据库里的文件进行上传和下载,功能非常强大。

软件简介

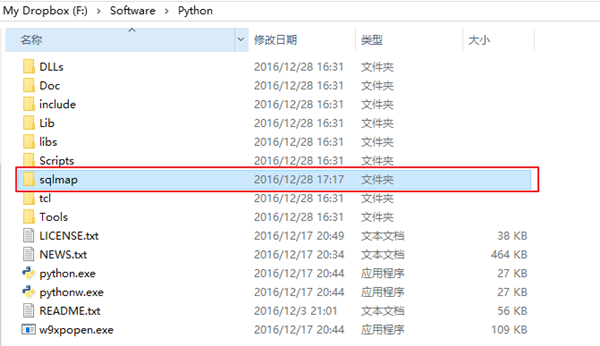

sqlmap是一个开放源码的sql注入渗透测试工具,其主要功能是扫描、发现并利用给定的URL的SQL注入漏洞,目前支持Access、mssql、mysql、oracle、postgresql多种数据库类型。sqlmap采用四种独特的SQL注入技术,分别是盲推理SQL注入,UNION查询SQL注入,堆查询和基于时间的SQL盲注入。其广泛的功能和选项包括数据库指纹,枚举,数据库提取,访问目标文件系统,并在获取完全操作权限时执行任意命令。

sqlmap软件特色

1、完全支持MySQL,Oracle,PostgreSQL,Microsoft SQL Server,Microsoft Access,IBM DB2,SQLite,Firebird,Sybase,SAP MaxDB,Informix,HSQLDB和H2数据库管理系统。

2、完全支持六种SQL注入技术:基于布尔的盲,基于时间的盲,基于错误,基于UNION查询,堆叠查询和带外。

3、通过提供DBMS凭据,IP地址,端口和数据库名称,支持直接连接到数据库而无需通过SQL注入。

4、支持枚举用户,密码哈希,权限,角色,数据库,表和列。

5、自动识别密码哈希格式,并支持使用基于字典的攻击来特别它们。

6、支持根据用户的选择完全转储数据库表,一系列条目或特定列。用户还可以选择仅从每列的条目中转储一系列字符。

7、支持搜索特定数据库名称,跨所有数据库的特定表或跨所有数据库表的特定列。例如,这有助于识别包含自定义应用程序凭据的表,其中相关列的名称包含name和pass之类的字符串。

8、当数据库软件是MySQL,PostgreSQL或Microsoft SQL Server时,支持从数据库服务器底层文件系统下载和上载任何文件。

9、当数据库软件是MySQL,PostgreSQL或Microsoft SQL Server时,支持在数据库服务器底层操作系统上执行任意命令并检索其标准输出。

10、支持在攻击者计算机和基础操作系统的数据库服务器之间建立带外有状态TCP连接。根据用户的选择,此通道可以是交互式命令提示符,Meterpreter会话或图形用户界面(VNC)会话。

11、通过Metasploit的Meterpreter 命令支持数据库进程'用户权限提升getsystem。

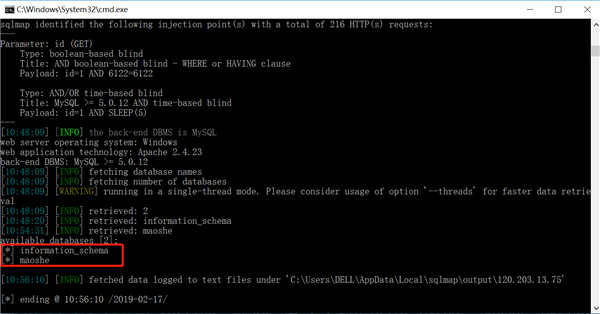

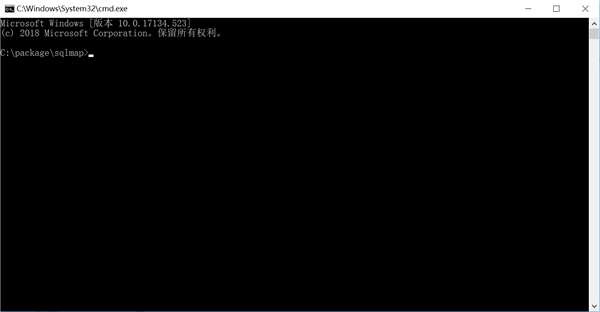

sqlmap安装步骤

sqlmap是利用Python语言写的,所以在安装sqlmap前需要将Python这个语言环境给安装上、参考上面的文章链接。

下载sqlmap之后解压、将目录重命令为sqlmap,然后将sqlmap复制到Python的安装目录下,如下图所示:

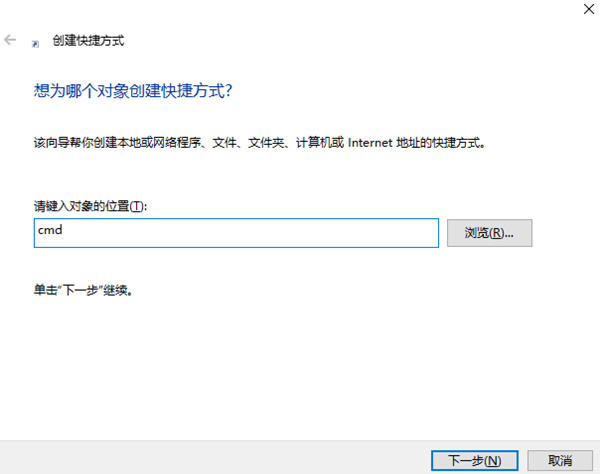

然后在桌面新建立一个cmd的快捷方式

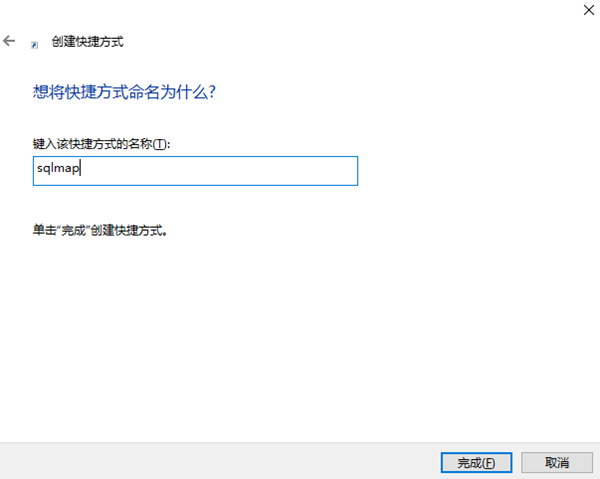

并命名为叫“sqlmap”

点击完成

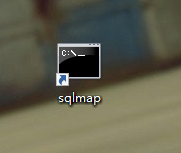

桌面上就会多出一个sqlmap的快捷方式、然后右键属性

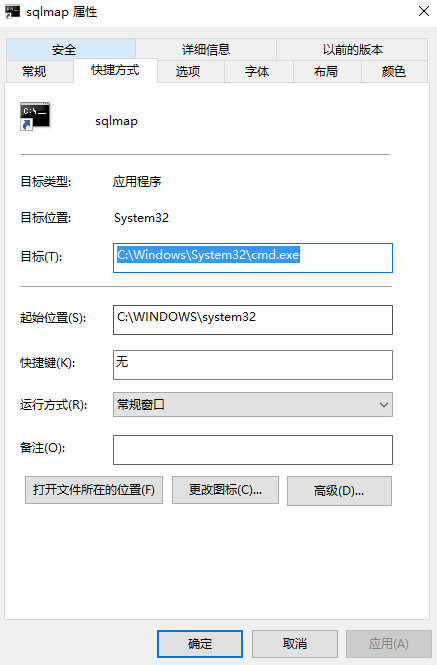

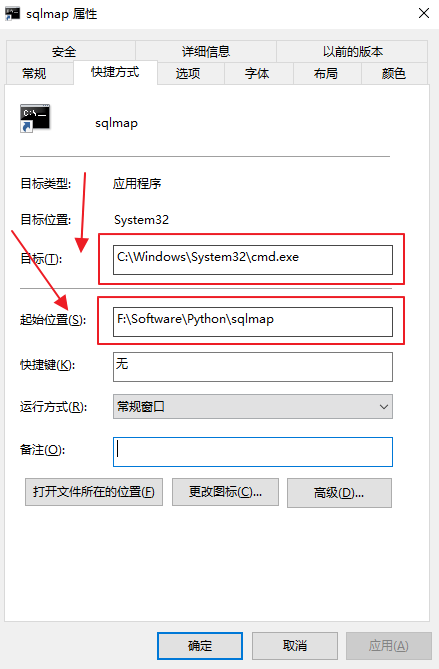

这里我们需要修改2个地方,一个是“目标”,一个是“起始位置”;

修改之后、点击应用。

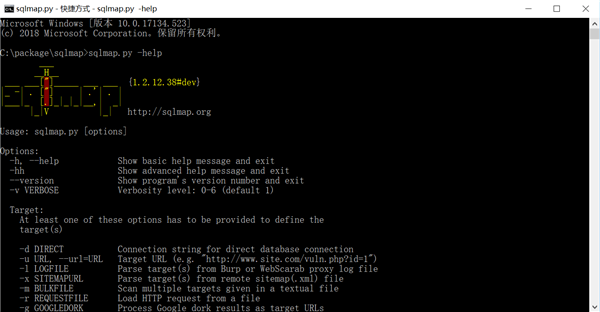

sqlmap指令大全

Options(选项):

--version 显示程序的版本号并退出

-h, --help 显示此帮助消息并退出

-v VERBOSE 详细级别:0-6(默认为1)

Target(目标):

以下至少需要设置其中一个选项,设置目标URL。

-d DIRECT 直接连接到数据库。

-u URL, --url=URL 目标URL。

-l LIST 从Burp或WebScarab代理的日志中解析目标。

-r REQUESTFILE 从一个文件中载入HTTP请求。

-g GOOGLEDORK 处理Google dork的结果作为目标URL。

-c CONFIGFILE 从INI配置文件中加载选项。

Request(请求):

这些选项可以用来指定如何连接到目标URL。

--data=DATA 通过POST发送的数据字符串

--cookie=COOKIE HTTP Cookie头

--cookie-urlencode URL 编码生成的cookie注入

--drop-set-cookie 忽略响应的Set - Cookie头信息

--user-agent=AGENT 指定 HTTP User - Agent头

--random-agent 使用随机选定的HTTP User - Agent头

--referer=REFERER 指定 HTTP Referer头

--headers=HEADERS 换行分开,加入其他的HTTP头

--auth-type=ATYPE HTTP身份验证类型(基本,摘要或NTLM)(Basic, Digest or NTLM)

--auth-cred=ACRED HTTP身份验证凭据(用户名:密码)

--auth-cert=ACERT HTTP认证证书(key_file,cert_file)

--proxy=PROXY 使用HTTP代理连接到目标URL --proxy http://127.0.0.1:8888

--proxy-cred=PCRED HTTP代理身份验证凭据(用户名:密码)

--ignore-proxy 忽略系统默认的HTTP代理

--delay=DELAY 在每个HTTP请求之间的延迟时间,单位为秒 --delay 0.5

--timeout=TIMEOUT 等待连接超时的时间(默认为30秒)

--retries=RETRIES 连接超时后重新连接的时间(默认3)

--scope=SCOPE 从所提供的代理日志中过滤器目标的正则表达式

--safe-url=SAFURL 在测试过程中经常访问的url地址

--safe-freq=SAFREQ 两次访问之间测试请求,给出安全的URL

Optimization(优化):

这些选项可用于优化SqlMap的性能。

-o 开启所有优化开关

--predict-output 预测常见的查询输出

--keep-alive 使用持久的HTTP(S)连接

--null-connection 从没有实际的HTTP响应体中检索页面长度

--threads=THREADS 最大的HTTP(S)请求并发量(默认为1)

Injection(注入):

这些选项可以用来指定测试哪些参数, 提供自定义的注入payloads和可选篡改脚本。

-p TESTPARAMETER 可测试的参数(S)

--dbms=DBMS 强制后端的DBMS为此值 如:--dbms "Mysql"

--os=OS 强制后端的DBMS操作系统为这个值

--prefix=PREFIX 注入payload字符串前缀

--suffix=SUFFIX 注入payload字符串后缀

--tamper=TAMPER 使用给定的脚本(S)篡改注入数据

Detection(检测):

这些选项可以用来指定在SQL盲注时如何解析和比较HTTP响应页面的内容。

--level=LEVEL 执行测试的等级(1-5,默认为1)

--risk=RISK 执行测试的风险(0-3,默认为1)

--string=STRING 查询时有效时在页面匹配字符串

--regexp=REGEXP 查询时有效时在页面匹配正则表达式

--text-only 仅基于在文本内容比较网页

Techniques(技巧):

这些选项可用于调整具体的SQL注入测试。

--technique=TECH SQL注入技术测试(默认BEUST)

--time-sec=TIMESEC DBMS响应的延迟时间(默认为5秒)

--union-cols=UCOLS 定列范围用于测试UNION查询注入

--union-char=UCHAR 用于暴力猜解列数的字符

Fingerprint(指纹):

-f, --fingerprint 执行检查广泛的DBMS版本指纹

Enumeration(枚举):

这些选项可以用来列举后端数据库管理系统的信息、表中的结构和数据。此外,您还可以运行您自己

的SQL语句。

-b, --banner 检索数据库管理系统的标识

--current-user 检索数据库管理系统当前用户

--current-db 检索数据库管理系统当前数据库

--is-dba 检测DBMS当前用户是否DBA

--users 枚举数据库管理系统用户

--passwords 枚举数据库管理系统用户密码哈希

--privileges 枚举数据库管理系统用户的权限

--roles 枚举数据库管理系统用户的角色

--dbs 枚举数据库管理系统数据库

--tables 枚举的DBMS数据库中的表

--columns 枚举DBMS数据库表列

--dump 转储数据库管理系统的数据库中的表项

--dump-all 转储所有的DBMS数据库表中的条目

--search 搜索列(S),表(S)和/或数据库名称(S)

-D DB 要进行枚举的数据库名

-T TBL 要进行枚举的数据库表

-C COL 要进行枚举的数据库列

-U USER 用来进行枚举的数据库用户

--exclude-sysdbs 枚举表时排除系统数据库

--start=LIMITSTART 第一个查询输出进入检索

--stop=LIMITSTOP 最后查询的输出进入检索

--first=FIRSTCHAR 第一个查询输出字的字符检索

--last=LASTCHAR 最后查询的输出字字符检索

--sql-query=QUERY 要执行的SQL语句

--sql-shell 提示交互式SQL的shell

Brute force(蛮力):

这些选项可以被用来运行蛮力检查。

--common-tables 检查存在共同表

--common-columns 检查存在共同列

User-defined function injection(用户自定义函数注入):

这些选项可以用来创建用户自定义函数。

--udf-inject 注入用户自定义函数

--shared-lib=SHLIB 共享库的本地路径

File system access(访问文件系统):

这些选项可以被用来访问后端数据库管理系统的底层文件系统。

--file-read=RFILE 从后端的数据库管理系统文件系统读取文件

--file-write=WFILE 编辑后端的数据库管理系统文件系统上的本地文件

--file-dest=DFILE 后端的数据库管理系统写入文件的绝对路径

Operating system access(操作系统访问):

这些选项可以用于访问后端数据库管理系统的底层操作系统。

--os-cmd=OSCMD 执行操作系统命令

--os-shell 交互式的操作系统的shell

--os-pwn 获取一个OOB shell,meterpreter或VNC

--os-smbrelay 一键获取一个OOB shell,meterpreter或VNC

--os-bof 存储过程缓冲区溢出利用

--priv-esc 数据库进程用户权限提升

--msf-path=MSFPATH Metasploit Framework本地的安装路径

--tmp-path=TMPPATH 远程临时文件目录的绝对路径

Windows注册表访问:

这些选项可以被用来访问后端数据库管理系统Windows注册表。

--reg-read 读一个Windows注册表项值

--reg-add 写一个Windows注册表项值数据

--reg-del 删除Windows注册表键值

--reg-key=REGKEY Windows注册表键

--reg-value=REGVAL Windows注册表项值

--reg-data=REGDATA Windows注册表键值数据

--reg-type=REGTYPE Windows注册表项值类型

General(一般):

这些选项可以用来设置一些一般的工作参数。

-t TRAFFICFILE 记录所有HTTP流量到一个文本文件中

-s SESSIONFILE 保存和恢复检索会话文件的所有数据

--flush-session 刷新当前目标的会话文件

--fresh-queries 忽略在会话文件中存储的查询结果

--eta 显示每个输出的预计到达时间

--update 更新SqlMap

--save file保存选项到INI配置文件

--batch 从不询问用户输入,使用所有默认配置。

Miscellaneous(杂项):

--beep 发现SQL注入时提醒

--check-payload IDS对注入payloads的检测测试

--cleanup SqlMap具体的UDF和表清理DBMS

--forms 对目标URL的解析和测试形式

--gpage=GOOGLEPAGE 从指定的页码使用谷歌dork结果

--page-rank Google dork结果显示网页排名(PR)

--parse-errors 从响应页面解析数据库管理系统的错误消息

--replicate 复制转储的数据到一个sqlite3数据库

--tor 使用默认的Tor(Vidalia/ Privoxy/ Polipo)代理地址

--wizard 给初级用户的简单向导界面

常见问题

1、我能将sqlmap与我正在开发的安全工具集成吗?

对。sqlmap是根据GPLv2的条款发布的,这意味着任何派生作品都必须在不进一步限制通用公共许可证本身授予的权利的情况下分发。

2、我能将Sql映射嵌入专有软件吗?

如果您希望将SqLMAP技术嵌入到专有软件中,我们出售替代许可证(联系sales@sqlmap.org)

3、哪个篡改脚本用来绕过(WAF/IDS/IPS)保护?

如果你不能手动评估目标,不要使用篡改脚本。只有在渗透测试人员首先知道如何绕过保护的情况下(很可能是在请求/响应检查数小时之后),才使用篡改脚本。盲目使用和组合许多篡改脚本而不理解是一个坏主意。

- 精选留言 来自青海西宁电信用户 发表于: 2023-7-24

- 正好需要 ,感谢

- 精选留言 来自西藏昌都电信用户 发表于: 2023-8-18

- 有没有打算一起交流这个使用技巧的,我才刚接触这个软件,不太熟悉。

- 精选留言 来自安徽阜阳移动用户 发表于: 2023-10-3

- 可以推荐给朋友,感觉很不错

- 精选留言 来自福建漳州联通用户 发表于: 2023-10-28

- 差点下错了,我晕,还好发现得早。软件非常好用,谢了

- 精选留言 来自陕西西安电信用户 发表于: 2023-7-19

- 下载使用了,很厉害的软件,软件十分的便利简单且小巧,感谢分享

浙公网安备 33038202002266号

浙公网安备 33038202002266号