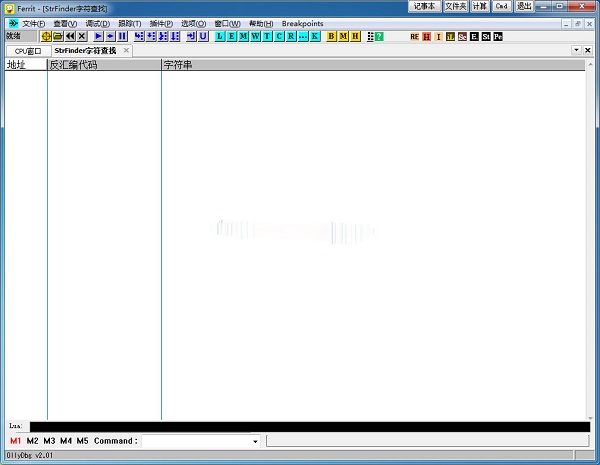

OllyDbg吾爱破解是一款功能强大、灵活易用的反汇编调试器,被广泛用于逆向工程和软件安全领域。作为一款免费开源的软件,这款软件提供了丰富的调试功能,可以帮助逆向工程师和研究人员深入分析程序的运行过程和代码逻辑,寻找软件的漏洞和潜在安全隐患。此外,该软件还支持插件扩展,用户可以根据自己的需求添加额外的功能和工具,提升调试和逆向工程的效率。

OllyDbg吾爱破解的用户界面简洁明了,易于上手,支持多种反汇编语法和调试模式。这款软件提供了强大的静态和动态分析工具,可以帮助用户查看和修改程序的内存、寄存器状态、堆栈信息等关键数据。通过该软件,用户可以进行单步调试、设置断点和观察点,跟踪程序的执行流程和变量的变化,帮助分析和理解程序的运行机制。

软件特色

1、直观的用户界面,无需任何加密命令。

2、代码分析-跟踪寄存器,识别过程,循环,API调用,开关,表,常量和字符串。

3、直接加载和调试DLL。

4、目标文件扫描-从目标文件和库中查找例程。

5、允许用户定义标签,注释和功能描述。

6、了解在Borland的调试信息格式。

7、在会话之间保存补丁,将其写回到可执行文件并更新修正。

8、开放式体系结构-许多第三方插件可用。

9、没有安装-注册表或系统目录中没有垃圾。

软件说明

软件已完成汉化,而且还免安装,下载即可使用。

如果安装后还是英文,在界面点击File--GUI language菜单选择简体中文即可。

快捷键说明

OD界面-无论当前的OllyDbg窗口是什么,这些快捷键均有效:

1、Ctrl+F2 - 重启程序,即重新启动被调试程序。如果当前没有调试的程序,OllyDbg会运行历史列表[historylist]中的第一个程序。程序重启后,将会删除所有内存断点和硬件断点。译者注:从实际使用效果看,硬件断点在程序重启后并没有移除。

2、F3 - 弹出“打开32位.EXE文件”对话框[Open 32-bit .EXE file],您可以选择可执行文件,并可以输入运行参数。

3、F7 -单步步入到下一条命令,如果当前命令是一个函数[Call],则会停在这个函数体的第一条命令上。如果当前命令是是含有REP前缀,则只执行一次重复操作。

4、F8 -单步步过到下一条命令。如果当前命令是一个函数,则一次执行完这个函数(除非这个函数内部包含断点,或发生了异常)。如果当前命令是含有REP前缀,则会执行完重复操作,并停在下一条命令上。

5、F9 - 让程序继续执行。

6、Ctrl+F11-Run跟踪步入,一条一条执行命令,进入每个子函数调用,并把寄存器的信息加入到Run跟踪的存储数据中。Run跟踪不会同步更新CPU窗口。

7、F12 - 停止程序执行,同时暂停被调试程序的所有线程。请不要手动恢复线程运行,使用继续执行快捷键或菜单选项(像 F9)。

8、Alt+B - 显示断点窗口。在这个窗口中,您可以编辑、删除、或跟进到断点处。

9、Alt+C - 显示CPU窗口。

10、Alt+E - 显示模块列表[list of modules]。

11、Alt+K - 显示调用栈[Call stack]窗口。

12、Alt+L - 显示日志窗口。

13、Alt+M - 显示内存窗口。

14、Alt+O - 显示选项对话框[Options dialog]。

15、Ctrl+P - 显示补丁窗口。

16、Ctrl+T - 打开 暂停 Run跟踪 对话框。

17、Alt+X - 关闭 OllyDbg。

功能介绍

1、启动

您可以采用命令行的形式指定可执行文件、也可以从菜单中选择,或直接拖放到OllyDbg反汇编工具中,或者重新启动上一个被调试程序,或是挂接[Attach]一个正在运行的程序。OllyDbg支持即时调试,根本不需要安装,可直接在软盘中运行!

2、线程

OllyDbg反汇编工具可以调试多线程程序。因此您可以在多个线程之间转换,挂起、恢复、终止线程或是改变线程优先级。并且线程窗口将会显示每个线程的错误(就像调用 GETLASTERROR 返回一样)。

3、调试DLLs

您可以利用OllyDbg调试标准动态链接库(DLLs)。OllyDbg 会自动运行一个可执行程序。这个程序会加载链接库,并允许您调用链接库的输出函数。

4、源码级调试

OllyDbg反汇编工具可以识别所有 Borland 和 Microsoft 格式的调试信息。这些信息包括源代码、函数名、标签、全局变量、静态变量。有限度的支持动态(栈)变量和结构。

5、代码高亮

OllyDbg的反汇编器可以高亮不同类型的指令(如:跳转、条件跳转、入栈、出栈、调用、返回、特殊的或是无效的指令)和不同的操作数(常规[general]、FPU/SSE、段/系统寄存器、在栈或内存中的操作数,常量)。您可以定制个性化高亮方案。

6、名称

OllyDbg可以根据 Borland 和 Microsoft 格式的调试信息,显示输入/输出符号及名称。Object 扫描器可以识别库函数。其中的名称和注释您可任意添加。如果DLL中的某些函数是通过索引号输出的,则您可通过挂接输入库[import library]来恢复原来的函数名称。不仅如此,OllyDbg还能识别大量的常量符号名(如:窗口消息、错误代码、位域[bit fields]…)并能够解码为已知的函数调用。

7、已知函数

OllyDbg反汇编工具可以识别 2300 多个C 和Windows API 中的常用函数及其使用的参数。您可以添加描述信息、预定义解码。您还可以在已知函数设定 Log断点并可以对参数进行记录。

8、函数调用

OllyDbg反汇编工具可以在没有调试信息或函数过程使用非标准的开始部分[prolog]和结尾部分[epilog]的情况下,对递归调用进行回溯。

9、配置

有多达百余个选项用来设置OllyDbg 的外观和运行。

数据格式:OllyDbg 的数据窗口能够显示的所有数据格式:HEX、ASCⅡ、UNICODE、 16/32位有/无符号/HEX整数、32/64/80位浮点数、地址、反汇编(MASM、IDEAL或是HLA)、PE文件头或线程数据块。

常见问题

Q: 如何设置断点?

A: 在OllyDbg中,可以通过以下几种方式设置断点:在代码视图中双击行号、右键点击代码行选择"Toggle breakpoint"、使用快捷键F2或在命令行输入"bp"。

Q: 如何进行单步调试?

A: 可以通过以下几种方式进行单步调试:在调试器工具栏上使用相应的调试按钮,如"Step over"、"Step into"等;使用快捷键(默认是F7、F8等);在命令行输入相应的调试命令。

Q:如何查看和修改寄存器的值?

A: 可以在寄存器窗口中查看和修改寄存器的值。在调试过程中,寄存器窗口会显示当前寄存器的值,可以通过双击或者直接在窗口中编辑来修改寄存器的值。

Q: 如何查看程序的内存?

A: OllyDbg的内存窗口可以用来查看和修改程序的内存。通过在内存窗口中输入要查看的内存地址,可以查看该地址处的数据并进行修改。

Q: 在OllyDbg中如何设置观察点?

A: 可以通过在OllyDbg的观察点窗口中设置观察点。在观察点窗口中输入要观察的内存地址,可以在该地址处设置观察点,并设置观察点的类型(如读、写、执行等)。

-

脱壳工具

所谓的脱壳工具,就是指那些可以用于解锁和还原被加密或保护的软件程序的工具,这些工具可以对程序的加密算法和保护方式进行解析,从而轻松破解程序。接下来我们就看看好用的脱壳工具有哪些?

浙公网安备 33038202002266号

浙公网安备 33038202002266号